(Plesk für Linux) Die Plesk Firewall¶

Inhalt

Mit der Plesk Firewall lässt sich die Sicherheit Ihres Servers mit Plesk für Linux erhöhen, indem Netzwerkverbindungen zum und/oder vom Server eingeschränkt werden.

In diesem Thema erfahren Sie, wie Sie Firewall-Regeln und -Richtlinien hinzufügen und entfernen können, wie sich eingehende Verbindungen aus bestimmten Ländern blockieren lassen und wie Sie Firewall-Regeln exportieren und importieren können, um die Firewall-Konfiguration auf andere Server zu übertragen.

Vorsicht

Sowohl die Plesk Firewall als auch firewalld sind Tools für die Verwaltung der iptables-Firewall. Wenn beide Tools gleichzeitig verwendet werden, kann es zu Konflikten kommen. Zur Ausführung von Plesk benötigte Ports werden eventuell geschlossen. Wir empfehlen, jeweils nur ein Tool zu verwenden.

Voraussetzungen¶

Bevor Sie beginnen können, muss die Erweiterung „Firewall“ auf dem Server installiert sein. Wenn dies nicht der Fall ist, installieren Sie die Erweiterung aus dem Katalog der Erweiterungen.

Firewall-Regeln und -Richtlinien verwalten¶

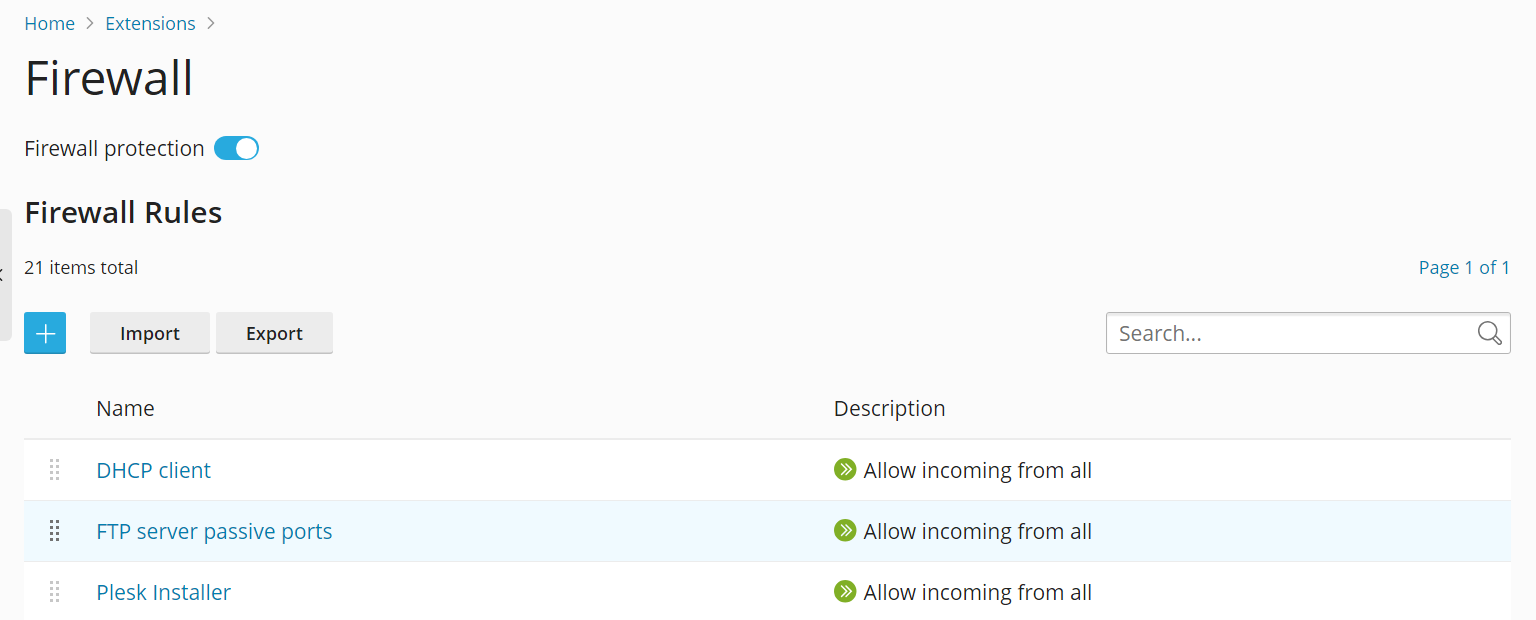

By default, the Plesk firewall configuration consists of policies and rules:

- Policies are broad in scope and affect all connections to or from the server, depending on the policy itself. For example, you can use „System policy for incoming traffic“ to completely block all incoming connections to the server.

- Rules are narrower in scope and govern incoming connections to individual Plesk services, such as SMTP or MySQL.

Rules override policies. For example, if the global policy is to deny all incoming traffic, but a rule allows incoming traffic from a specific IP, the rule takes precedence. You can use this mechanism to tighten or relax the security of the server.

For example, setting up the policies to forbid all connections to and from the server except for a few allowed IP addresses or ports will result in improved security, but some applications may not be able to work due to the network restrictions. Conversely, allowing all connections by default and using rules to block access to individual services or from individual IP addresses will make your server less secure, but will ensure that you do not run into connection issues. Experiment to find the optimal trade-off between usability and security.

Für die Verwaltung der Firewall stehen Ihnen zwei Optionen zur Verfügung:

- Modifying existing policies and rules, including the default ones.

- Creating and removing custom rules.

Modifying an existing policy or rule:

- Melden Sie sich in Plesk an.

- Gehen Sie zu Tools & Einstellungen > Firewall (unter „Sicherheit“).

- Klicken Sie auf die Umschaltfläche „Firewall-Schutz“, sodass sie „Aktiviert“ anzeigt. Wenn der Firewall-Schutz bereits aktiviert ist, überspringen Sie diesen Schritt.

- Click the policy or rule you want to modify.

- Make the desired changes, click Save, click Apply Changes, and then click Apply.

The changes to the firewall configuration are now in effect.

Creating a custom rule:

- Melden Sie sich in Plesk an.

- Gehen Sie zu Tools & Einstellungen > Firewall (unter „Sicherheit“).

- Klicken Sie auf die Umschaltfläche „Firewall-Schutz“, sodass sie „Aktiviert“ anzeigt. Wenn der Firewall-Schutz bereits aktiviert ist, überspringen Sie diesen Schritt.

- Klicken Sie auf die Schaltfläche

.

. - (Optional) Geben Sie der Regel einen Namen.

- Configure the rule. For example, to block all incoming connections to the SSH service from IP address 198.51.100.1 (assuming the default SSH port is being used), set „Match direction“ to „Incoming“, set „Action“ to „Deny“, set „Port“ to „TCP 22“, and then enter „198.51.100.1“ in the „Sources“ field.

- Once you have configured the rule, click Save, click Apply Changes, and then click Apply.

The changes to the firewall configuration are now in effect. When creating custom rules, be careful not to block connections to ports used by Plesk services by mistake.

Bemerkung

Wenn Sie Docker-Container verwenden, werden die Docker-Firewallregeln nicht zu den Firewallregeln von Plesk hinzugefügt.

Removing custom rules:

- Melden Sie sich in Plesk an.

- Gehen Sie zu Tools & Einstellungen > Firewall (unter „Sicherheit“).

- Klicken Sie auf die Umschaltfläche „Firewall-Schutz“, sodass sie „Aktiviert“ anzeigt. Wenn der Firewall-Schutz bereits aktiviert ist, überspringen Sie diesen Schritt.

- Select one or more custom rules you want to remove. Only custom rules can be removed.

- Click Remove, click Yes, remove, click Apply Changes, and then click Apply.

The changes to the firewall configuration are now in effect.

Ländersperre¶

Mit der Plesk Firewall können Sie den Zugriff von oder auf IP-Adressen blockieren, die einem bestimmten Land zugeordnet werden.

Zugriff aus einem bestimmten Land sperren:

- Melden Sie sich in Plesk an.

- Gehen Sie zu Tools & Einstellungen > Firewall (unter „Sicherheit“).

- Klicken Sie auf die Umschaltfläche „Firewall-Schutz“, sodass sie „Aktiviert“ anzeigt. Wenn der Firewall-Schutz bereits aktiviert ist, überspringen Sie diesen Schritt.

- Klicken Sie auf die Schaltfläche

.

. - (Optional) Geben Sie der Regel einen Namen.

- Wählen Sie unter „Aktion“ die Option „Verweigern“ aus.

- Geben Sie unter „Quellen“ den ISO 3166-Code des zu blockierenden Landes bestehend aus zwei Buchstaben ein. Wenn Sie zum Beispiel alle eingehenden Verbindungen aus Afghanistan blockieren möchten, geben Sie AF ein.

- (Optional) Klicken Sie auf „Add one more“ (Weiteres hinzufügen) und wiederholen Sie den zuvor beschriebenen Schritt, um ein weiteres Land zu blockieren. Sie können so viele Länder blockieren, wie Sie möchten.

- Klicken Sie auf Speichern, nachdem Sie alle Länder hinzugefügt haben, die Sie blockieren möchten.

- Klicken Sie auf Änderungen übernehmen und dann auf Übernehmen.

Nachdem die Firewall-Konfiguration angewendet wurde, werden alle aus den blockierten Ländern auf Ihren Server eingehenden Verbindungen verweigert.

Standardmäßig verwendet Plesk die kostenlose Datenbank „IP to Country Lite“ von DB-IP. Sie können stattdessen eine kostenlose oder kostenpflichtige Datenbank von MaxMind verwenden. Dazu müssen Sie eine kostenlose oder kostenpflichtige Lizenz von MaxMind erwerben und einen Lizenzschlüssel abrufen.

Zur kostenpflichtigen GeoIP2-Datenbank wechseln:

Fügen Sie die folgenden Zeilen in der Datei panel.ini hinzu:

[ext-firewall] geoipDataSource = maxmind-lite

Damit wird die kostenlose GeoLite2-Datenbank verwendet.

[ext-firewall] geoipDataSource = maxmind

Damit wird die kostenpflichtige GeoIP2-Datenbank verwendet.

Melden Sie sich über SSH im Server an und führen Sie dann den folgenden Befehl aus:

LICENSE_KEY=<enter your license key here> plesk sbin modules/firewall/ipsets --configure --data-source maxmind-lite --force

oder

LICENSE_KEY=<enter your license key here> plesk sbin modules/firewall/ipsets --configure --data-source maxmind --force

Damit wird jeweils die kostenlose oder die kostenpflichtige Datenbank von MaxMind verwendet.

Bemerkung

Auf den Befehl wird möglicherweise die Fehlermeldung

Set cannot be destroyedzurückgegeben. Diese Warnung kann ignoriert werden.Gehen Sie zu Tools & Einstellungen > Firewall (unter „Sicherheit“).

Klicken Sie auf Änderungen übernehmen und dann auf Übernehmen.

Bemerkung

Falls die Schaltfläche Änderungen übernehmen nicht angezeigt wird, erstellen Sie eine neue Firewall-Regel, mit der das Übernehmen von Änderungen ausgelöst wird. Sie können die Regel dann wieder entfernen.

Nachdem die Firewall-Konfiguration angewendet wurde, wird die GeoIP2-Datenbank anstelle von GeoLite2 verwendet.

Wenn Sie wieder zur kostenlosen Datenbank von DB-IP wechseln möchten, entfernen Sie die Zeile geoipDataSource = maxmind-lite oder geoipDataSource = maxmind aus der Datei panel.ini. Wenden Sie die Firewall-Konfiguration dann erneut an.

Firewall-Konfiguration importieren und exportieren¶

Eventuell möchten Sie die Firewall-Konfiguration eines Servers mit Plesk für Linux auf anderen Servern duplizieren. Exportieren Sie dazu einfach die Firewall-Konfiguration in eine Datei und importieren Sie sie dann auf jedem der Server mit Plesk für Linux. Sie können die Firewall-Konfiguration sowohl über die grafische Oberfläche als auch über die Befehlszeile importieren und exportieren.

Firewall-Konfiguration über die grafische Benutzeroberfläche exportieren:

- Melden Sie sich auf dem Server in Plesk an, dessen Firewall-Konfiguration Sie kopieren möchten.

- Gehen Sie zu Tools & Einstellungen > Firewall (unter „Sicherheit“).

- Klicken Sie auf die Schaltfläche „Firewall-Schutz“, sodass sie „Aktiviert“ anzeigt. Klicken Sie dann auf Übernehmen. Wenn der Firewall-Schutz bereits aktiviert ist, überspringen Sie diesen Schritt.

- Klicken Sie auf Exportieren.

Die Firewall-Konfiguration wird im Format .json gespeichert. Sie finden die Datei im Download-Ordner Ihres Browsers.

Firewall-Konfiguration über die grafische Benutzeroberfläche importieren:

- Melden Sie sich auf dem Server in Plesk an, auf den Sie die Firewall-Konfiguration eines anderen Servers kopieren möchten.

- Gehen Sie zu Tools & Einstellungen > Firewall (unter „Sicherheit“).

- Klicken Sie auf die Schaltfläche „Firewall-Schutz“, sodass sie „Aktiviert“ anzeigt. Klicken Sie dann auf Übernehmen. Wenn der Firewall-Schutz bereits aktiviert ist, überspringen Sie diesen Schritt.

- Klicken Sie auf Importieren und suchen Sie dann die

.json-Datei, die Sie auf dem Server exportiert haben, dessen Firewall-Konfiguration Sie kopieren möchten.

Die Firewall-Konfiguration aus der Datei wird übernommen.

Firewall-Konfiguration über die Befehlszeilenschnittstelle exportieren:

Melden Sie sich via SSH auf dem Server in Plesk an, dessen Firewall-Konfiguration Sie kopieren möchten.

Führen Sie den folgenden Befehl aus, um die Firewall-Konfiguration zu exportieren:

plesk ext firewall --export > rules.jsonSie können der Datei einen beliebigen Namen geben. „rules.json“ ist nur ein Beispiel.

Die Firewall-Konfiguration wird in die angegebene Datei gespeichert.

Firewall-Konfiguration über die Befehlszeilenschnittstelle importieren:

Melden Sie sich via SSH auf einem Server an, auf den Sie die Firewall-Konfiguration eines anderen Servers kopieren möchten. Sie müssen zwei separate SSH-Sitzungen öffnen, um die Firewall-Konfiguration zu importieren.

Führen Sie in der ersten SSH-Sitzung den folgenden Befehl aus, um den Firewall-Schutz zu aktivieren. Wenn der Firewall-Schutz bereits aktiviert ist, überspringen Sie diesen Schritt.

plesk ext firewall --enableFühren Sie in der zweiten SSH-Sitzung den folgenden Befehl aus, um den Firewall-Schutz zu überprüfen. Falls der Firewall-Schutz bereits aktiviert ist, überspringen Sie diesen Schritt.

plesk ext firewall --confirmFühren Sie in der ersten SSH-Sitzung den folgenden Befehl aus, um die Firewall-Konfiguration zu importieren und anzuwenden:

plesk ext firewall --import -zopfig <the file's URL or local path> && plesk ext firewall --applyZum Beispiel

plesk ext firewall --import -config https://example.com/rules.json && plesk ext firewall --applyoder

plesk ext firewall --import -config /tmp/rules.json && plesk ext firewall --applyVerify that you can connect to the server via SSH after applying the new firewall configuration. If you can, in the second SSH session, run the following command to confirm the imported firewall configuration.

plesk ext firewall --confirmBemerkung

If you do not confirm the imported firewall configuration within 60 seconds of running the

plesk ext firewall --applycommand, the changes you made will be rolled back automatically, and the previous firewall configuration will be restored.

Die Firewall-Konfiguration aus der Datei wird auf dem Server übernommen.